OWASP là gì? Các lỗ hổng bảo mật theo OWASP Top 10

Website của bạn có thể đang tồn tại những lỗ hổng bảo mật mà chính bạn cũng không nhận ra. Điều đáng lo là các hình thức tấn công như SQL Injection hay XSS không hề hiếm gặp mà vẫn diễn ra mỗi ngày, âm thầm khai thác dữ liệu và gây thiệt hại cho doanh nghiệp. Đây chính là lý do các developer và doanh nghiệp cần một bộ tiêu chuẩn chung để đánh giá và cải thiện bảo mật.

Không chỉ cung cấp kiến thức nền tảng, OWASP còn đưa ra danh sách OWASP Top 10 giúp bạn hiểu rõ những lỗ hổng nguy hiểm nhất và cách phòng tránh chúng trong thực tế. Vậy OWASP là gì? OWASP top 10 gồm những gì và cách áp dụng vào thực tế ra sao? Cùng tìm hiểu chi tiết trong bài viết sau!

OWASP là gì?

OWASP (Open Web Application Security Project) là một tổ chức phi lợi nhuận toàn cầu, tập trung vào việc nghiên cứu và nâng cao nhận thức về bảo mật ứng dụng web. Khác với các tổ chức thương mại, OWASP website hoạt động hoàn toàn vì cộng đồng. Điều này có nghĩa là tất cả tài liệu, công cụ và hướng dẫn mà họ cung cấp đều miễn phí và có thể sử dụng rộng rãi.

Mục tiêu cốt lõi của OWASP không chỉ dừng lại ở phát hiện lỗ hổng, mà còn giúp cộng đồng công nghệ xây dựng tư duy bảo mật ngay từ đầu trong quá trình phát triển phần mềm. Cụ thể, OWASP hướng đến:

- Nâng cao nhận thức về bảo mật web trong cộng đồng developer.

- Cung cấp tài liệu, công cụ và framework miễn phí.

- Hỗ trợ doanh nghiệp xây dựng hệ thống an toàn và bền vững hơn.

Vì sao OWASP quan trọng với website?

Trong bối cảnh các cuộc tấn công mạng ngày càng tinh vi, bảo mật website đã trở thành yếu tố bắt buộc. Áp dụng các tiêu chuẩn từ OWASP giúp bạn không chỉ phát hiện lỗ hổng mà còn chủ động phòng tránh rủi ro ngay từ giai đoạn phát triển.

- Bảo vệ dữ liệu người dùng: Các lỗ hổng như SQL Injection hay Broken Authentication có thể khiến thông tin cá nhân, tài khoản hoặc dữ liệu nhạy cảm bị đánh cắp. Khi áp dụng các hướng dẫn từ OWASP, bạn đang xây dựng một lớp phòng thủ giúp hạn chế tối đa nguy cơ rò rỉ dữ liệu.

- Giảm nguy cơ bị hack: Thay vì phản ứng sau khi sự cố xảy ra, bạn có thể chủ động kiểm tra và vá các điểm yếu phổ biến dựa trên danh sách OWASP Top 10. Điều này giúp tiết kiệm chi phí xử lý sự cố và bảo vệ hệ thống trước các cuộc tấn công phổ biến.

- Tăng độ tin cậy website: Người dùng ngày càng quan tâm đến vấn đề bảo mật, đặc biệt khi họ phải nhập thông tin cá nhân hoặc thanh toán online. Một website an toàn không chỉ giữ chân người dùng mà còn góp phần xây dựng uy tín thương hiệu lâu dài. Nói cách khác, website an toàn, uy tín hơn trong mắt khách hàng.

- Hỗ trợ SEO gián tiếp: Khi website bị tấn công hoặc chèn mã độc, công cụ tìm kiếm như Google có thể đưa ra cảnh báo “site không an toàn” hoặc thậm chí giảm thứ hạng tìm kiếm. Điều này ảnh hưởng trực tiếp đến traffic và doanh thu. Ngược lại, một website được bảo mật tốt sẽ duy trì hiệu suất ổn định và giữ được vị trí trên bảng xếp hạng.

OWASP hoạt động như thế nào?

OWASP không vận hành như một tổ chức bảo mật truyền thống mà hoạt động theo mô hình cộng đồng mở (open-source). Điều này có nghĩa là các chuyên gia bảo mật, developer và doanh nghiệp trên toàn thế giới đều có thể tham gia đóng góp, chia sẻ kiến thức và cải thiện tài nguyên chung.

Nhờ mô hình này, OWASP liên tục cập nhật thông tin thực tế, bám sát các xu hướng tấn công mới thay vì chỉ dừng lại ở lý thuyết. Những hoạt động chính của OWASP bao gồm:

- Cung cấp tài liệu open-source: Những tài liệu này bao gồm hướng dẫn lập trình an toàn, checklist kiểm tra bảo mật web và các framework giúp developer tích hợp security ngay từ đầu vòng đời phát triển phần mềm (SDLC). Nhờ tính miễn phí và dễ tiếp cận, bất kỳ ai cũng có thể áp dụng vào dự án thực tế.

- Xuất bản báo cáo bảo mật (OWASP Top 10): Đây là danh sách tổng hợp 10 lỗ hổng bảo mật phổ biến và nguy hiểm nhất hiện nay (như SQL Injection, Broken Access Control...), được xây dựng dựa trên dữ liệu thực tế từ nhiều hệ thống trên toàn cầu. Báo cáo này giúp doanh nghiệp nhanh chóng nhận diện các rủi ro quan trọng cần ưu tiên xử lý.

- Phát triển các công cụ hỗ trợ kiểm thử bảo mật: OWASP cũng xây dựng nhiều công cụ hỗ trợ như scanner, proxy hoặc testing tool giúp phát hiện lỗ hổng trong ứng dụng web. Các công cụ này hỗ trợ cả developer lẫn chuyên gia bảo mật trong việc đánh giá và cải thiện mức độ an toàn của hệ thống.

Danh sách OWASP top 10 mới nhất gồm những lỗ hổng bảo mật nào?

OWASP Top 10 là danh sách 10 lỗ hổng bảo mật web phổ biến và nguy hiểm nhất, được cập nhật định kỳ bởi OWASP dựa trên dữ liệu thực tế từ hàng triệu ứng dụng trên toàn cầu. Phiên bản OWASP Top 10 mới nhất hiện nay bao gồm:

1. Broken Access Control

Broken Access Control (Phá vỡ kiểm soát truy cập) hiện đang giữ vị trí số 1 trong danh sách OWASP Top 10. Đây là lỗ hổng xảy ra khi các cơ chế phân quyền người dùng không được thực thi đúng cách, dẫn đến việc người dùng có thể truy cập hoặc thao tác vượt quá quyền hạn được cấp.

Thay vì bị giới hạn trong phạm vi của mình, người dùng có thể xem, chỉnh sửa hoặc xóa dữ liệu mà đáng lẽ họ không được phép chạm tới. Đây là một trong những lỗ hổng nguy hiểm nhất vì nó ảnh hưởng trực tiếp đến dữ liệu và quyền kiểm soát hệ thống.

Lỗ hổng này thường xuất hiện dưới 3 hình thức chính:

- Nâng cấp quyền theo chiều ngang (Horizontal Privilege Escalation): Người dùng A có thể truy cập dữ liệu của người dùng B dù cả hai cùng cấp quyền. Ví dụ: thay đổi ID trong URL để xem thông tin tài khoản khác.

- Nâng cấp quyền theo chiều dọc (Vertical Privilege Escalation): Người dùng thông thường có thể thực hiện các chức năng dành riêng cho quản trị viên (Admin) như chỉnh sửa hệ thống hoặc quản lý người dùng.

- Truy cập trực tiếp vào tệp tin/dữ liệu nhạy cảm: Do cấu hình sai, các tệp quan trọng như .git, config.php hoặc file sao lưu (.bak) có thể bị truy cập công khai mà không cần xác thực.

Lỗ hổng Broken Access Control cho thấy một vấn đề cốt lõi: nếu không kiểm soát chặt chẽ quyền truy cập, mọi lớp bảo mật khác đều có thể bị vô hiệu hóa. Vì vậy, đây luôn là ưu tiên hàng đầu khi xây dựng hệ thống bảo mật website.

2. Cryptographic Failures

Cryptographic Failures (Lỗi mã hóa) là lỗ hổng liên quan đến việc bảo vệ dữ liệu nhạy cảm không đúng cách. Trước đây, nhóm này thường được gọi là “Sensitive Data Exposure” nhưng đã được mở rộng để nhấn mạnh vai trò của mã hóa trong bảo vệ thông tin.

Lỗ hổng này xảy ra khi dữ liệu quan trọng như mật khẩu, thông tin thẻ ngân hàng hoặc dữ liệu cá nhân không được mã hóa, mã hóa sai cách, hoặc sử dụng các thuật toán yếu. Khi đó, kẻ tấn công có thể dễ dàng đánh cắp và khai thác dữ liệu.

Một số nguyên nhân phổ biến dẫn đến Cryptographic Failures:

- Không mã hóa dữ liệu nhạy cảm: Dữ liệu được lưu trữ hoặc truyền đi dưới dạng plain text, khiến hacker có thể đọc được nếu chặn được dữ liệu.

- Sử dụng thuật toán mã hóa yếu hoặc lỗi thời: Chẳng hạn như MD5 hoặc SHA-1, những thuật toán này đã không còn đủ an toàn trước các phương pháp tấn công hiện đại.

- Quản lý khóa mã hóa kém: Lưu trữ key trong source code, không xoay vòng key định kỳ hoặc để lộ khóa bí mật.

- Không sử dụng HTTPS: Dữ liệu truyền giữa client và server không được mã hóa, dễ bị nghe lén (Man-in-the-Middle attack).

- Cấu hình SSL/TLS sai cách: Sử dụng giao thức cũ hoặc cấu hình không an toàn làm giảm hiệu quả bảo vệ.

Hậu quả của Cryptographic Failures thường rất nghiêm trọng vì liên quan trực tiếp đến rò rỉ dữ liệu nhạy cảm. Một khi dữ liệu đã bị lộ, doanh nghiệp không chỉ mất uy tín mà còn có thể đối mặt với các vấn đề pháp lý.

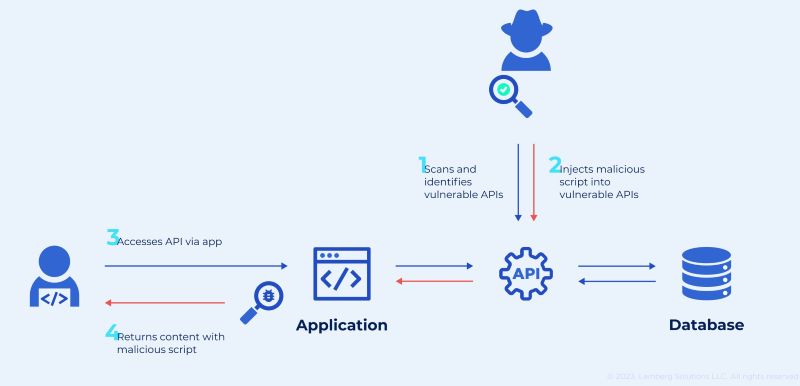

3. Injection

Injection (Tấn công chèn mã) là một trong những lỗ hổng bảo mật phổ biến và nguy hiểm nhất trong ứng dụng web. Nó xảy ra khi ứng dụng không kiểm soát tốt dữ liệu đầu vào từ người dùng, cho phép kẻ tấn công chèn các đoạn mã độc vào hệ thống.

Khi đó, thay vì xử lý dữ liệu như bình thường, hệ thống lại “hiểu nhầm” và thực thi các lệnh do hacker cài vào. Điều này có thể dẫn đến việc truy cập trái phép dữ liệu, sửa đổi thông tin hoặc thậm chí chiếm quyền kiểm soát toàn bộ hệ thống.

Các dạng Injection phổ biến bao gồm:

- SQL Injection: Kẻ tấn công chèn mã SQL vào input (form đăng nhập, URL,...) để truy vấn hoặc thao túng database. Đây là dạng phổ biến nhất và có thể làm lộ toàn bộ dữ liệu người dùng.

- Command Injection: Chèn lệnh hệ điều hành để server thực thi, từ đó kiểm soát hệ thống.

- LDAP Injection/XPath Injection: Khai thác các hệ thống sử dụng LDAP hoặc XML để truy vấn dữ liệu.

Nguyên nhân chính của Injection thường đến từ không validate và sanitize dữ liệu đầu vào. Khi ứng dụng tin tưởng dữ liệu từ người dùng mà không kiểm tra, hacker có thể dễ dàng lợi dụng điểm yếu này. Injection là một ví dụ điển hình cho thấy: chỉ một lỗi nhỏ trong xử lý input cũng có thể mở ra cánh cửa cho những cuộc tấn công nghiêm trọng.

4. Insecure Design

Khác với các lỗi về lập trình (coding) như Injection, đây là loại lỗ hổng xảy ra ngay từ giai đoạn "thai nghén" dự án. Nó không phải là một lỗi cụ thể trong mã nguồn mà là sự thiếu sót trong việc đánh giá rủi ro và thiết kế các biện pháp bảo mật ngay từ đầu, dẫn đến việc dù mã nguồn có được viết "sạch" đến đâu thì hệ thống vẫn có thể tồn tại rủi ro nếu kiến trúc ban đầu không tính đến yếu tố bảo mật.

Ví dụ, một ứng dụng không giới hạn số lần đăng nhập sai hoặc không có cơ chế kiểm soát truy cập hợp lý ngay từ khâu thiết kế sẽ rất dễ bị tấn công brute force hoặc leo thang đặc quyền.

Đây là lý do vì sao trong OWASP web security, bảo mật không chỉ là “fix lỗi” mà cần được tích hợp ngay từ giai đoạn thiết kế (security by design). Khi áp dụng đúng nguyên tắc từ OWASP Top 10, bạn sẽ giảm đáng kể rủi ro phát sinh về sau và tối ưu chi phí xử lý.

5. Security Misconfiguration

Security Misconfiguration (Cấu hình bảo mật sai) là một trong những lỗ hổng phổ biến nhất trong OWASP Top 10, thường xảy ra khi hệ thống được thiết lập không đúng cách hoặc giữ nguyên cấu hình mặc định. Một số ví dụ điển hình:

- Bật chế độ debug trong môi trường production.

- Không cấu hình header bảo mật (Security Headers).

- Phân quyền sai trên server hoặc database.

- Để lộ thông tin hệ thống qua thông báo lỗi.

Những sai sót này có thể vô tình tạo “cửa sau” cho hacker khai thác mà không cần kỹ thuật quá phức tạp. Đối với các hệ thống OWASP website, kiểm tra và chuẩn hóa cấu hình định kỳ là bước quan trọng để đảm bảo an toàn.

6. Vulnerable Components

Vulnerable Components (Sử dụng thành phần có lỗ hổng hoặc lỗi thời) xảy ra khi website sử dụng các thư viện, framework hoặc plugin đã cũ, không còn được cập nhật hoặc tồn tại lỗ hổng bảo mật. Trong thực tế, rất nhiều website bị tấn công không phải vì code “tự viết” có vấn đề mà do sử dụng bên thứ ba không an toàn.

Chẳng hạn như:

- Sử dụng phiên bản framework đã ngừng hỗ trợ.

- Cài plugin từ nguồn không đáng tin cậy.

- Không cập nhật thư viện khi có bản vá bảo mật.

Chính vì sự phụ thuộc chồng chéo này, một lỗ hổng nhỏ trong một thư viện cấp thấp (transitive dependency) cũng có thể tạo ra hiệu ứng domino, khiến toàn bộ hệ thống lớn sụp đổ dù mã nguồn hoàn toàn không có lỗi.

7. Authentication Failures

Authentication Failures (Lỗi xác thực) xảy ra khi hệ thống xác minh danh tính người dùng không đúng cách hoặc có lỗ hổng, tạo cơ hội cho kẻ tấn công chiếm quyền tài khoản. Trước đây, nhóm này được gọi là “Broken Authentication” nhưng trong OWASP Top 10 mới, nó được mở rộng để phản ánh rõ hơn các vấn đề liên quan đến cả xác thực và quản lý phiên đăng nhập (session).

Lỗ hổng này thường xuất hiện khi website triển khai cơ chế đăng nhập chưa đủ an toàn, chẳng hạn như:

- Mật khẩu yếu hoặc không có chính sách bảo mật: Cho phép người dùng đặt mật khẩu đơn giản như “123456” hoặc không yêu cầu độ dài tối thiểu.

- Không giới hạn số lần đăng nhập sai: Tạo điều kiện cho tấn công brute force (thử nhiều mật khẩu liên tục).

- Quản lý session không an toàn: Session ID dễ đoán, không tự hết hạn hoặc không được bảo vệ đúng cách.

- Không triển khai xác thực đa yếu tố (MFA): Chỉ dựa vào mật khẩu, khiến tài khoản dễ bị xâm nhập nếu thông tin bị lộ.

- Lưu trữ thông tin xác thực không an toàn: Ví dụ lưu mật khẩu dạng plain text hoặc mã hóa yếu.

Hậu quả của Authentication Failures thường rất nghiêm trọng vì liên quan trực tiếp đến quyền truy cập hệ thống. Khi lỗ hổng này bị khai thác, kẻ tấn công có thể dễ dàng chiếm quyền tài khoản của người dùng hoặc thậm chí là quản trị viên. Trong nhiều trường hợp, mất quyền kiểm soát tài khoản còn dẫn đến tổn thất về uy tín thương hiệu và thiệt hại tài chính cho doanh nghiệp.

8. Software and Data Integrity Failures

Software and Data Integrity Failures (Lỗi toàn vẹn phần mềm và dữ liệu) xảy ra khi hệ thống không đảm bảo được tính toàn vẹn và độ tin cậy của dữ liệu hoặc phần mềm trong quá trình xử lý và triển khai. Lỗ hổng này thường xuất hiện khi ứng dụng tin tưởng vào dữ liệu hoặc mã nguồn từ bên ngoài mà không có cơ chế kiểm tra, xác minh. Điều này tạo cơ hội cho kẻ tấn công chèn mã độc hoặc thay đổi dữ liệu mà hệ thống không phát hiện.

Một số nguyên nhân phổ biến bao gồm:

- Sử dụng thư viện hoặc package từ nguồn không đáng tin cậy.

- Không kiểm tra tính toàn vẹn của file (checksum, chữ ký số).

- CI/CD pipeline không an toàn (bị chèn mã độc trong quá trình build/deploy).

- Tự động cập nhật phần mềm mà không xác minh nguồn.

Ví dụ: khi một ứng dụng tải và thực thi file update mà không kiểm tra chữ ký số, hacker có thể thay thế bằng file chứa mã độc để chiếm quyền hệ thống.

Trong bối cảnh OWASP web security, đây là lỗ hổng mang tính “chuỗi cung ứng” (supply chain) và ngày càng trở nên nguy hiểm khi hệ thống phụ thuộc nhiều vào bên thứ ba.

9. Logging & Monitoring Failures

Lỗ hổng Security Logging and Monitoring Failures (Lỗi ghi nhật ký và giám sát bảo mật) đóng vai trò như "hệ thống báo cháy" của một ứng dụng. Lỗi này không trực tiếp tạo ra lỗ hổng để hacker xâm nhập, nhưng lại là lý do khiến các cuộc tấn công diễn ra trong thời gian dài mà không bị phát hiện. Một số dấu hiệu thường gặp khi bao gồm:

- Không ghi lại các hoạt động quan trọng như đăng nhập, thay đổi dữ liệu.

- Log không đủ chi tiết hoặc không được lưu trữ an toàn.

- Không có hệ thống cảnh báo khi phát hiện hành vi bất thường.

- Không theo dõi các dấu hiệu tấn công (brute force, truy cập trái phép).

Nếu không có nhật ký (log) chi tiết hoặc hệ thống cảnh báo kịp thời, quản trị viên sẽ hoàn toàn "mù" trước các hành vi bất thường, dẫn đến việc dữ liệu bị rò rỉ âm thầm trong nhiều tháng hoặc thậm chí nhiều năm.

10. Server-Side Request Forgery (SSRF)

Server-Side Request Forgery (SSRF) là lỗ hổng bảo mật OWASP web security cho phép kẻ tấn công ép buộc ứng dụng phía máy chủ gửi các yêu cầu HTTP đến một địa chỉ mà chúng chỉ định. Thay vì tấn công trực tiếp vào máy chủ từ bên ngoài, kẻ xấu lợi dụng chính máy chủ đó làm "bàn đạp" để truy cập vào các tài nguyên nội bộ vốn đang được bảo vệ bởi tường lửa (firewall) hoặc các phân vùng mạng kín (intranet).

Lỗ hổng này thường xuất hiện khi ứng dụng web có các tính năng:

- Tải ảnh từ một URL

- Lấy dữ liệu từ một API bên thứ ba.

- Xử lý redirect dựa trên tham số đầu vào.

Nếu không kiểm soát chặt chẽ, kẻ tấn công có thể thay đổi URL này thành các địa chỉ nội bộ như:

- http://localhost/admin

- http://192.168.1.1

Từ đó, chúng có thể:

- Truy cập vào hệ thống nội bộ.

- Đọc thông tin cấu hình server.

- Quét các cổng dịch vụ đang mở.

Đặc biệt nguy hiểm, trong môi trường cloud (như AWS hoặc Azure), SSRF còn có thể bị khai thác để đánh cắp metadata tokens, từ đó chiếm quyền truy cập vào tài nguyên cloud của hệ thống. Hậu quả của SSRF không chỉ dừng lại ở rò rỉ dữ liệu mà còn có thể dẫn đến việc xâm nhập sâu vào hạ tầng nội bộ, vượt qua các lớp bảo mật truyền thống.

Cách áp dụng OWASP vào bảo mật website

Để bảo vệ website một cách bền vững theo tiêu chuẩn OWASP web security , các nhà phát triển và quản trị viên hệ thống cần phối hợp chặt chẽ để thực thi các biện pháp phòng thủ đa lớp từ khâu kiểm tra hạ tầng cho đến việc làm sạch dữ liệu đầu vào.

- Kiểm tra lỗ hổng định kỳ: Hệ thống an toàn ngày hôm nay không có nghĩa là sẽ an toàn vào ngày mai, do đó thực hiện Security Audit (Kiểm toán bảo mật) và Penetration Testing (Kiểm thử xâm nhập) định kỳ là cực kỳ quan trọng. Quy trình này giúp doanh nghiệp rà soát toàn bộ các điểm yếu tiềm ẩn trong cấu hình máy chủ, mã nguồn và logic nghiệp vụ trước khi hacker có thể tìm thấy chúng. Bằng cách mô phỏng các cuộc tấn công thực tế, đội ngũ bảo mật có thể đánh giá được khả năng chịu đựng của hệ thống và đưa ra các ưu tiên sửa lỗi dựa trên mức độ nghiêm trọng của từng lỗ hổng.

- Cập nhật phần mềm và thư viện: Sử dụng các bên thứ ba lỗi thời là một trong những "cánh cửa" dễ dàng nhất để kẻ tấn công đột nhập. Do đó, quản trị viên cần thiết lập một quy trình tự động hóa để theo dõi và cập nhật các bản vá bảo mật cho hệ điều hành, máy chủ web và đặc biệt là các thư viện mã nguồn mở. Đồng thời loại bỏ những plugin không còn được hỗ trợ và kiểm soát chặt chẽ danh mục SBOM (Software Bill of Materials) sẽ giúp giảm thiểu tối đa các rủi ro từ chuỗi cung ứng phần mềm, đảm bảo rằng mọi thành phần đang chạy đều là phiên bản an toàn nhất.

- Kiểm soát input người dùng: Nguyên tắc vàng trong bảo mật OWASP là "không bao giờ tin tưởng dữ liệu từ phía người dùng". Mọi thông tin nhập vào qua form, URL hay API đều phải trải qua quy trình Validate (Xác thực kiểu dữ liệu) và Sanitize (Làm sạch các ký tự nguy hiểm) trước khi được đưa vào xử lý hoặc lưu trữ trong cơ sở dữ liệu. Áp dụng các kỹ thuật như Parameterized Queries để chống SQL Injection hay mã hóa đầu ra để ngăn chặn XSS sẽ giúp ứng dụng web trở nên vững chắc trước các nỗ lực tiêm mã độc của kẻ tấn công.

- Sử dụng HTTPS: Bảo mật dữ liệu trên đường truyền bằng giao thức HTTPS kết hợp với chứng chỉ TLS mạnh là yêu cầu bắt buộc đối với mọi website hiện nay. Ngoài ra, cấu hình thêm các tiêu chuẩn như HSTS (HTTP Strict Transport Security) sẽ ép buộc trình duyệt luôn sử dụng kết nối an toàn, ngăn chặn các hành vi hạ cấp giao thức để đánh cắp dữ liệu.

Một số câu hỏi thường gặp về tiêu chuẩn OWASP

Khi tìm hiểu về OWASP, nhiều người vẫn có những thắc mắc liên quan đến chi phí, mức độ áp dụng và công cụ hỗ trợ. Dưới đây là những câu hỏi phổ biến giúp bạn hiểu rõ hơn về OWASP trong thực tế.

1. OWASP có miễn phí không?

Có, toàn bộ tài liệu và dự án của OWASP đều hoàn toàn miễn phí. Là một tổ chức phi lợi nhuận, OWASP web security hoạt động dựa trên sự đóng góp của cộng đồng chuyên gia toàn cầu. Bạn có thể tự do truy cập, tải về và sử dụng các bộ tiêu chuẩn (như Top 10, ASVS), hướng dẫn kiểm thử (WSTG) hay các mã nguồn công cụ mà không tốn bất kỳ chi phí bản quyền nào. .

2. OWASP top 10 có bắt buộc không?

OWASP top 10 không bắt buộc nhưng nó là "tiêu chuẩn vàng" trong ngành. Hầu hết các khung tuân thủ bảo mật quốc tế (như PCI DSS cho thanh toán thẻ, hay các tiêu chuẩn ISO) đều yêu cầu hoặc khuyến nghị mạnh mẽ việc kiểm tra hệ thống dựa trên danh sách OWASP Top 10. Nếu một website bị tấn công và lộ dữ liệu, chứng minh rằng hệ thống đã tuân thủ các chỉ dẫn của OWASP sẽ là một lợi thế lớn giúp doanh nghiệp bảo vệ uy tín và giảm thiểu trách nhiệm pháp lý.

3. Có công cụ nào hỗ trợ kiểm tra theo chuẩn OWASP không?

Có rất nhiều công cụ, cả miễn phí lẫn trả phí, được thiết kế riêng để quét các lỗ hổng trong danh sách này. Công cụ nổi tiếng nhất chính là OWASP ZAP (Zed Attack Proxy) - một trình quét bảo mật mã nguồn mở cho phép bạn thực hiện cả quét tự động lẫn kiểm thử thủ công. Ngoài ra, trong môi trường chuyên nghiệp, các chuyên gia thường kết hợp với các công cụ như:

- Burp Suite: Tiêu chuẩn công nghiệp cho kiểm thử xâm nhập thủ công.

- SonarQube: Hỗ trợ quét mã nguồn (SAST) để tìm lỗi ngay khi đang lập trình.

- Dependency-Check: Công cụ tự động phát hiện các thư viện bên thứ ba lỗi thời (lỗ hổng số 6).

Qua bài viết của Website Chuyên Nghiệp, có thể thấy OWASP là một trong những tiêu chuẩn quan trọng nhất trong bảo mật web hiện nay. Việc hiểu và áp dụng OWASP Top 10 giúp developer và doanh nghiệp giảm rủi ro, bảo vệ dữ liệu và xây dựng hệ thống an toàn hơn. Trong bối cảnh các cuộc tấn công mạng ngày càng tinh vi, việc chủ động kiểm tra và tối ưu bảo mật theo OWASP không còn là lựa chọn mà đã trở thành một yêu cầu cần thiết đối với mọi website.

Tin tức khác | Xem tất cả